Pour une entreprise en croissance, la levée de fonds est bien plus qu’une simple transaction financière ; c’est un engagement de confiance. Les investisseurs, qu’ils soient capital-risqueurs ou fonds d’investissement, cherchent à évaluer non seulement le potentiel du marché, mais surtout la solidité des fondations sur lesquelles ce potentiel repose. Aujourd’hui, cette solidité est intrinsèquement liée à la technologie.

L’audit informatique entreprise est alors un passage obligé pour apporter de la clarté dans la complexité du système d’information. Il permet de prouver que l’entreprise reste résiliente, que ses données sont sécurisées et que sa capacité à évoluer est garantie. Sans cette validation technique, le risque perçu par les investisseurs augmente, entraînant une possible dévaluation ou un retard dans le processus de financement.

I. Pourquoi l’audit est décisif ?

Dans le processus de Due Diligence technique (DD Tech), les investisseurs ne se focalisent plus uniquement sur le code et l’architecture. Ils évaluent d’abord le risque d’exploitation, puis le coût potentiel des failles de sécurité et enfin la dette technique accumulée qui pourrait freiner l’expansion future. Un audit informatique entreprise complet répond à toutes ces questions de manière objective et factuelle.

Un SI bien structuré, documenté et sécurisé est un gage de maturité. Il transforme l’incertitude technique en actif de confiance. C’est l’outil qui permet de présenter une vision claire, de rassurer le futur actionnaire et de négocier avec assurance sur la base d’une infrastructure éprouvée.

II. Les trois exigences des investisseurs

La due diligence se concentre sur trois zones d’ombre que tout audit informatique et réseau doit éclairer.

1. La sécurité des accès et des données

Les données des utilisateurs et la propriété intellectuelle sont les actifs les plus précieux de l’entreprise. Les investisseurs veulent avant tout savoir si ces actifs sont protégés par des protocoles rigoureux. L’audit système information doit notamment évaluer l’efficacité des mesures de protection contre les intrusions et la gestion des accès (IAM).

Une attention particulière doit être également portée à l’audit d’exposition dark web. Savoir si des identifiants d’entreprise ou des informations sensibles ont déjà été divulguées et sont en circulation sur le dark web est une vérification de base. C’est une mesure de l’hygiène numérique qui, si négligée, expose l’entreprise à des risques d’usurpation et de rançongiciel. Ce sont des coûts que les investisseurs ne veulent pas assumer.

2. La performance et la scalabilité du réseau

Une levée de fonds sert à financer la croissance. L’infrastructure technique doit donc pouvoir absorber cette croissance. Un audit informatique et réseau doit tester la capacité du système à supporter une augmentation massive du trafic (charge), des utilisateurs et des transactions sans défaillance majeure. Les goulots d’étranglement potentiels dans la bande passante, la latence ou la configuration réseau doivent être identifiés et corrigés avant la due diligence. La documentation claire de l’architecture Cloud, des dispositifs de redondance et des plans de reprise d’activité (PRA) est non négociable.

3. La maîtrise des coûts et de la dette technique

L’efficacité opérationnelle est primordiale. L’audit système information analyse les technologies utilisées : sont-elles obsolètes ? Y a-t-il des coûts d’abonnement inutiles ou des ressources Cloud surdimensionnées ?

La dette technique, le coût futur de la correction des raccourcis pris dans le passé, doit être quantifiée. Présenter un plan clair pour assainir cette dette ou optimiser les dépenses d’infrastructure est un argument de poids pour justifier l’allocation des futurs capitaux.

Pour approfondir les méthodes d’évaluation des risques et des coûts, l’Organisation Internationale de Normalisation propose des standards qui détaillent la gestion des systèmes de sécurité de l’information (ISO 27001).

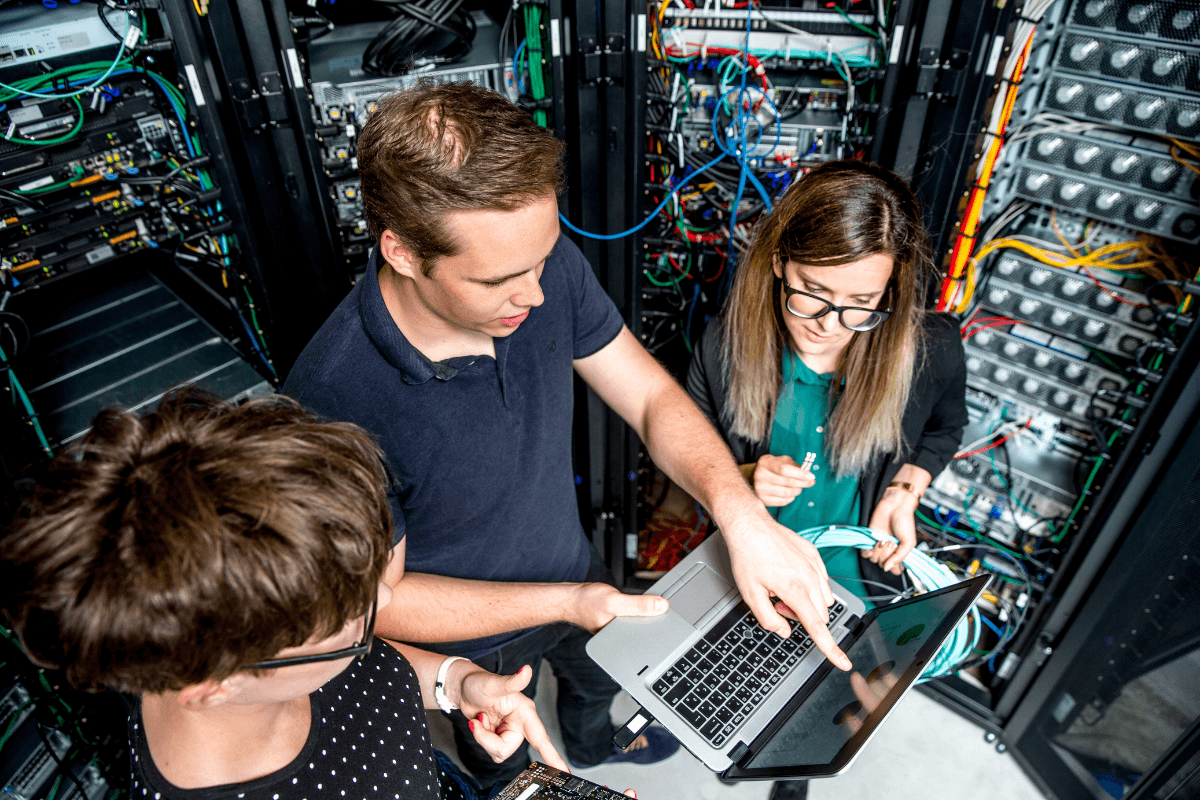

III. L’approche Infiny Link : de l’audit à la stratégie d’investissement

Réaliser un audit informatique entreprise de cette envergure nécessite une méthodologie éprouvée et une expertise neutre. Il ne s’agit pas de juger, mais de préparer l’entreprise à l’examen le plus rigoureux de son histoire.

Infiny Link propose une démarche d’audit système information complète, allant du scan de vulnérabilités jusqu’à l’analyse stratégique.

1. Diagnostic initial et audit dark web

Nous commençons par une évaluation externe, notamment par un audit d’exposition dark web, pour déterminer l’empreinte numérique actuelle de l’entreprise et identifier les brèches passées.

2. Audit technique et réseau

Nos experts réalisent un audit informatique et réseau en profondeur :

- configuration des serveurs ;

- architecture Cloud ;

- résilience des sauvegardes ;

- cartographie des flux de données.

Ce sont entre autres les fondations de notre évaluation.

3. Feuille de route d’assainissement

Nous ne faisons pas que pointer les problèmes. Nous fournissons aussi un plan d’action hiérarchisé et chiffré. Ce document devient l’atout stratégique présenté aux investisseurs, prouvant que l’entreprise a une maîtrise totale des risques identifiés et un plan d’investissement technique clair pour les 12 à 18 prochains mois.

En choisissant Infiny Link, vous bénéficiez ainsi d’une expertise reconnue pour transformer la complexité technique en argument de vente. Notre engagement commence par une évaluation précise et se poursuit par un conseil et un accompagnement personnalisés sur la gestion de la dette technique nécessaire avant toute transaction majeure.

IV. L’audit comme preuve de maturité

L’erreur fréquente des fondateurs est d’attendre l’approche des investisseurs pour commander l’audit informatique entreprise. Un audit réalisé en urgence est souvent incomplet et ne permet pas de corriger les failles critiques avant la due diligence. Ce qui affaiblit la position de négociation.

Préparer l’audit six à douze mois à l’avance permet de présenter aux investisseurs non seulement un rapport propre, mais aussi la preuve que les recommandations clés ont déjà été implémentées. C’est la démonstration que la gouvernance technique est prise au sérieux. L’investisseur achète la croissance, mais il achète surtout la sécurité de l’exécution.

Infiny Link vous aide à construire cette preuve de maturité. Un SI solide permet de se concentrer sur l’innovation et la conquête de marché, sachant que vos fondations sont vérifiées et approuvées par un partenaire expert, capable de fournir des services d’infogérance et de maintenance informatique après l’opération financière.