La protection des actifs numériques reste une priorité légale pour chaque dirigeant de PME. Les cyberattaques ne cessent de croître et visent désormais toutes les tailles d’entreprises sans distinction. Face à cette menace, l’Europe impose de nouvelles règles strictes pour protéger le marché intérieur. Les directives NIS2 et DORA définissent un cadre de sécurité inédit pour les services essentiels et financiers. Cette pression réglementaire oblige le PDG à repenser entièrement la gestion des données sensibles au sein de son entreprise. La sous traitance informatique offre une réponse adaptée pour absorber cette complexité technique grandissante. Externaliser ces enjeux permet de bénéficier d’une veille constante et d’outils de protection de pointe.

Comment transformer ces contraintes juridiques en garanties opérationnelles pour votre activité quotidienne ? Quelles méthodes protègent efficacement vos échanges de données confidentielles contre l’espionnage industriel ? Pourquoi déléguer cette conformité à un expert externe favorise la sérénité durable de votre entreprise ?

I. Un cadre réglementaire exigeant pour les flux de données

La directive NIS2 élargit les obligations de cybersécurité à de nombreux secteurs économiques auparavant épargnés. Elle impose des mesures de gestion des risques et des devoirs de signalement d’incidents très précis. Parallèlement, le règlement DORA cible spécifiquement la résilience numérique du secteur financier et de ses prestataires. Ces textes exigent une surveillance rigoureuse des tiers et de l’ensemble des prestataires technologiques utilisés. Le DSI doit garantir que chaque flux d’information respecte des standards de chiffrement particulièrement élevés. Selon l’Agence de l’Union européenne pour la cybersécurité, les attaques par déni de service ont augmenté de 25 % en un an. Cette statistique souligne l’urgence de renforcer les barrières numériques de chaque entreprise. La sous traitance informatique apporte les compétences nécessaires pour auditer et sécuriser ces infrastructures critiques. Un partenaire spécialisé assure la continuité des activités même en cas de crise majeure imprévue.

II. Sécuriser les échanges grâce à une expertise externe

Déléguer la gestion de son infrastructure permet d’accéder à des technologies de surveillance proactives indispensables. Le prestataire met en place des protocoles de détection qui identifient les anomalies en temps réel. Cette approche préventive limite l’impact des vulnérabilités sur les processus métiers de l’entreprise. La maîtrise des flux sortants et entrants devient une réalité tangible pour les responsables techniques.

1. Un monitoring proactif des réseaux

La supervision constante des équipements réseau prévient les intrusions avant qu’elles ne causent des dégâts irréparables. Un centre opérationnel de sécurité analyse les journaux d’événements pour bloquer les tentatives de fraude. Le DG dispose ainsi d’une visibilité claire sur l’état de santé de son système informatique. Les alertes précoces permettent d’intervenir avant que l’activité ne subisse un ralentissement majeur. Cette réactivité constitue un socle de confiance pour les partenaires commerciaux de la PME.

2. La résilience des sauvegardes externalisées

La conformité exige des plans de reprise d’activité testés et fonctionnels à tout moment. La sous traitance informatique garantit que les copies de secours restent isolées des menaces potentielles comme les ransomwares. Cette étanchéité des données assure une restauration rapide après un éventuel sinistre informatique majeur. Les tests de restauration réguliers valident la robustesse de la stratégie de sauvegarde mise en place. Chaque collaborateur peut ainsi reprendre sa mission sans craindre une perte définitive de ses fichiers de travail.

3. Le chiffrement des communications unifiées

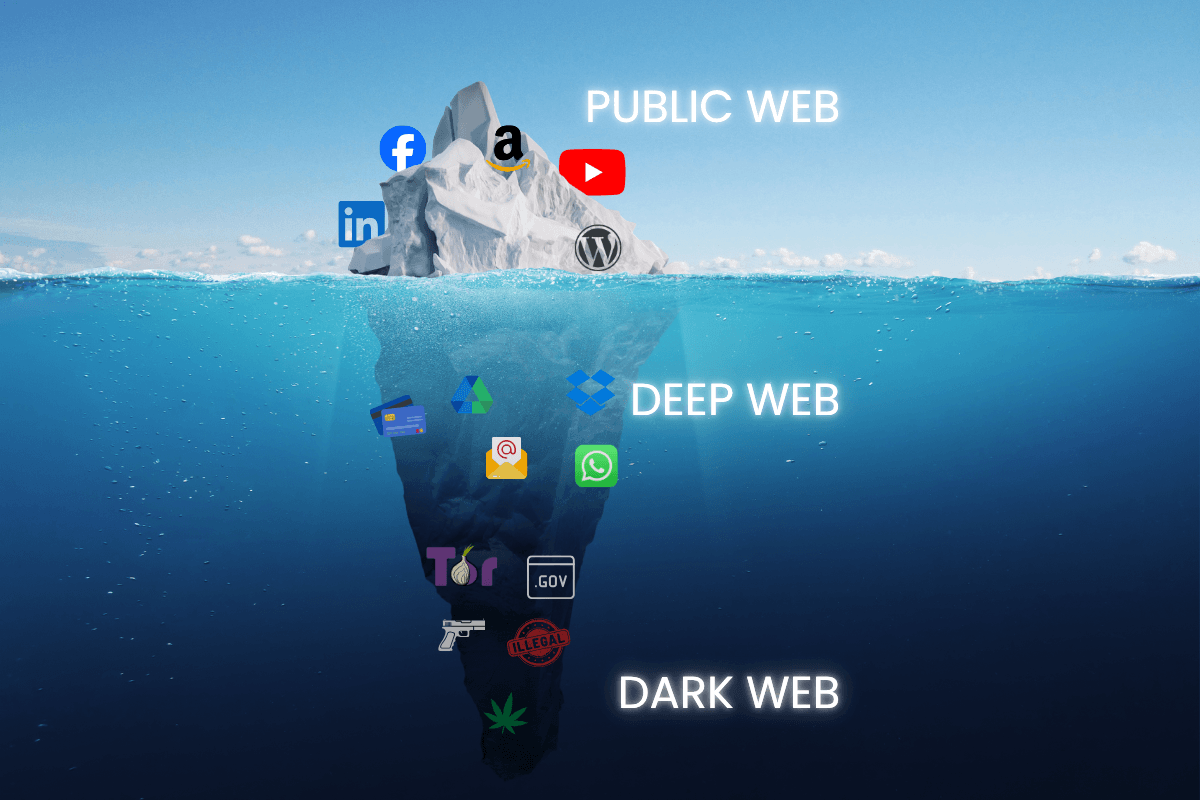

Les flux de voix et de données transitent souvent par des canaux internet publics peu sécurisés. Utiliser des tunnels sécurisés et des protocoles de transport chiffrés protège le secret des affaires. L’entreprise préserve ainsi sa réputation auprès de ses clients et de ses partenaires financiers exigeants. Les communications restent confidentielles même lors des déplacements des collaborateurs en dehors des locaux. La sécurité devient transparente pour l’utilisateur final tout en restant impénétrable pour les attaquants.

III. L’impact stratégique d’une gestion maîtrisée des risques

Investir dans la conformité renforce la confiance des parties prenantes dans votre modèle économique actuel. Le coût moyen d’une violation de données atteint désormais 4,4 millions de dollars au niveau mondial selon le rapport d’IBM. Cette somme colossale peut briser la santé financière d’une entreprise fragile ou en pleine croissance. La sous traitance informatique transforme ce risque en un coût opérationnel prévisible et totalement maîtrisé. Le Directeur Financier bénéficie d’un budget fixe pour une protection maximale de l’infrastructure globale. Cette collaboration libère les équipes internes des tâches techniques répétitives et souvent stressantes. Les collaborateurs se concentrent alors sur l’innovation et le développement commercial de leur propre entreprise. Une politique de sécurité robuste devient un argument de vente lors des appels d’offres internationaux. Vos clients savent que leurs informations bénéficient d’un niveau de protection conforme aux meilleures pratiques européennes.

IV. Anticiper les évolutions technologiques avec agilité

Le paysage des cybermenaces évolue plus vite que les capacités de réaction des équipes internes généralistes. Un prestataire spécialisé investit massivement dans la formation de ses ingénieurs aux nouvelles techniques d’attaque. Cette expertise partagée profite directement à chaque entreprise cliente sans investissement initial lourd. La mise à jour des logiciels et des micrologiciels s’effectue de manière automatisée et sécurisée. Le DSI n’a plus à gérer les cycles de vie complexes des équipements obsolètes. La sous traitance informatique offre une flexibilité précieuse pour adapter les ressources à la croissance de l’activité. Les nouveaux sites distants s’intègrent au réseau sécurisé par VPN en quelques heures seulement. Cette agilité opérationnelle permet de saisir des opportunités de marché sans crainte pour la sécurité des échanges. La technologie soutient la croissance au lieu de constituer un frein par sa rigidité ou ses failles.

La culture de la sécurité comme pilier de croissance

La conformité NIS2 et DORA ne se limite pas à des outils techniques performants.Elle nécessite une sensibilisation accrue de chaque collaborateur de l’entreprise. La sous traitance informatique inclut souvent des programmes de formation pour limiter les erreurs humaines. Un personnel averti constitue la première ligne de défense contre le phishing et l’ingénierie sociale. Le PDG insuffle ainsi une culture de la vigilance qui protège l’ensemble du patrimoine informationnel. Les processus internes deviennent plus fluides car la sécurité by design est appliquée dès la conception des nouveaux projets. Cette approche globale réduit les risques de fuite de données par négligence. La valeur de l’entreprise augmente car ses actifs immatériels sont durablement protégés et certifiés. Les dirigeants peuvent alors se projeter vers l’avenir avec une vision stratégique claire et sereine.

L’expertise d’Infiny Link accompagne les dirigeants de PME dans cette transition indispensable vers une sécurité renforcée. Nos équipes déploient des solutions de protection 360° parfaitement adaptées aux réalités des PME. Nous assurons la surveillance de vos réseaux et la disponibilité de vos flux critiques chaque jour. Faites de votre informatique un pilier stable pour soutenir votre croissance durable et sereine. Confiez votre infrastructure à un partenaire qui maîtrise les enjeux de demain pour protéger votre succès.