Qu’est-ce qu’un audit informatique ?

L’audit informatique est un procédé technique visant à établir entièrement ou partiellement l’état des lieux du système informatique d’une entreprise. L’objectif en est d’analyser et de déterminer les risques liés à l’environnement numérique d’une administration ou d’une entreprise, et d’apporter éventuellement des points d’amélioration.

Vous souhaitez connaître l’état actuel de votre système informatique en termes de sécurité, de protection de données, de conformité aux lois, d’efficience et de productivité ? Alors, il vous faut un audit IT, une opération qui doit être confiée à un expert, à l’instar d’Infiny Link.

Découvrez l’article sur le tandem DSI/DAFAuditer son infrastructure informatique est essentiel pour l’entreprise

La technologie de l’information est en perpétuelle progression. Au bout de la chaîne, professionnels et particuliers se retrouvent souvent face au paradoxe de l’innovation et de l’obsolescence programmée. Des technologies cèdent leur place à d’autres, plus performantes et plus rentables. En conséquence, les entreprises qui peinent à suivre les tendances se font rapidement dépassées par la concurrence.

Réaliser un audit informatique de l’infrastructure IT d’une entreprise vise justement à déterminer s’il vaut la peine de suivre ces tendances ou plutôt d’optimiser les ressources existantes.

Concrètement, en quoi consiste l’audit informatique ? Quelles sont les questions auxquelles il répond ? Quel est l’intérêt de faire appel à un prestataire externe pour réaliser cette opération ? Cet audit peut-il se faire gratuitement ? Les réponses en détail.

Réaliser un inventaire du patrimoine informatique de l’entreprise

Avant tout, un audit informatique est une étude orchestrée par un prestataire informatique pour analyser le parc informatique et l’infrastructure complète d’une entreprise. Le prestataire informatique mandaté va ainsi répertorier l’ensemble des équipements matériels et logiciels dont :

- les postes de travail mobiles et fixes,

- les serveurs,

- les applications bureautiques ou métiers,

- les modes de connexion…

Identifier les défaillances et les points d’amélioration du système d’information

Dans le cadre de cette étude, les différentes analyses qui découlent de l’établissement de l’inventaire du patrimoine informatique vont permettre de répondre à plusieurs questions :

- Le système d’information est-il assez performant et évolutif ?

- L’infrastructure informatique répond-elle efficacement aux besoins des utilisateurs ?

- En cas de panne, quelles sont les conséquences au niveau de la production ?

- Est-il judicieux de renouveler une partie des équipements ou plutôt de mettre à niveau le matériel existant ?

- Est-il nécessaire d’externaliser une partie des services ?

Mettre le système d’information à l’épreuve des risques cyber

La deuxième phase de l’audit consiste à déterminer le niveau de sécurité du système d’information. En effet, les risques informatiques se sont multipliés avec le développement de l’interconnexion des réseaux et des appareils. Cette étape nécessite alors la mise à plat de la politique d’accès aux données et aux différentes configurations réseau dans le but :

- De mettre en évidence les risques internes comme les lacunes au niveau de la sensibilisation des collaborateurs ou la mauvaise configuration d’un active directory [1] ;

- D’évaluer les risques externes par l’intermédiaire des tests d’intrusion et de vulnérabilité ;

- De vérifier la mise en conformité avec le RGPD et les autres réglementations ;

- De valider les licences logicielles et la date de fin de garantie des actifs.

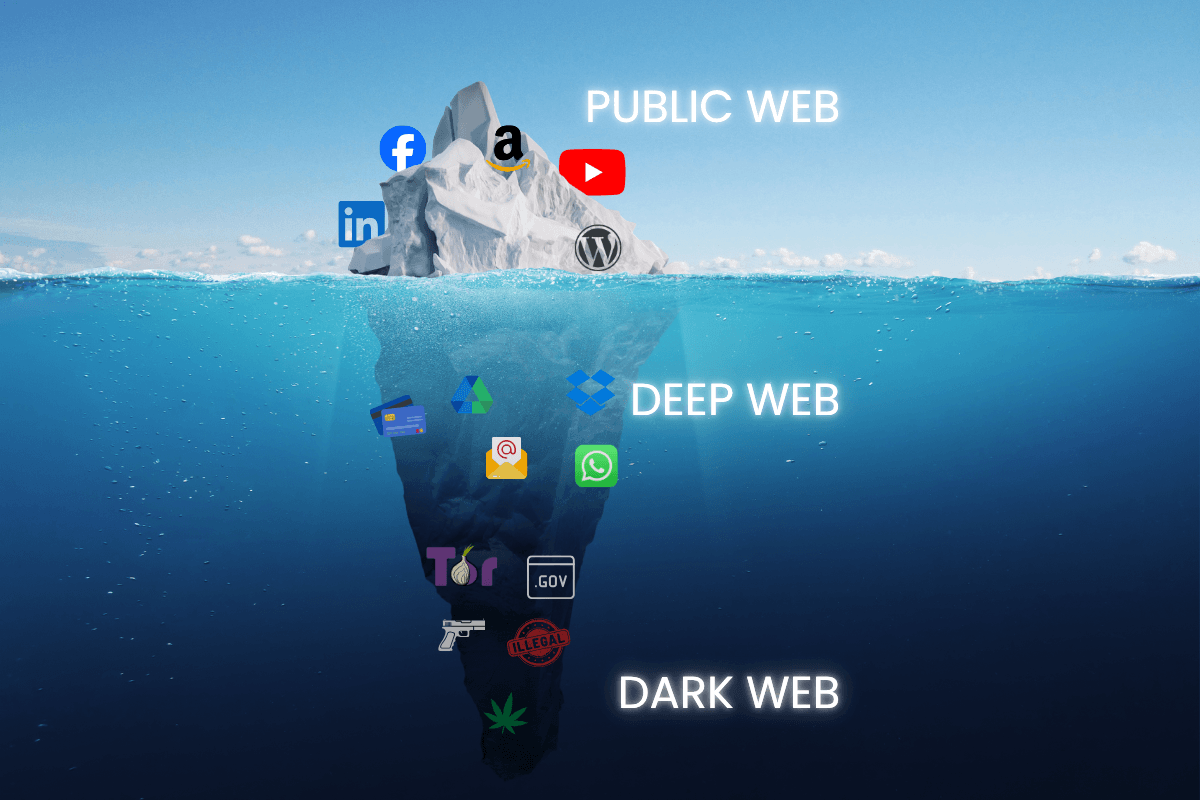

Il faut souligner qu’un audit spécifique du Dark web peut être couplé à l’audit d’infrastructure informatique. En d’autres termes, ce réseau caché du Web abrite toutes sortes d’activités illégales comme le trafic d’armes ou de stupéfiants, mais aussi la vente régulière de paire d’identifiants et de mots de passe.

Comme le souligne un article du site “Le monde Informatique” paru en novembre 2020, 23.618 bases de données représentant plus de 13 milliards d’enregistrements dont des emails et des mots de passe ont été mis en vente sur le dark web [2].

Prendre une décision rationnelle en fonction des résultats de l’audit informatique

Pour accompagner les décideurs dans leur décision, l’audit du parc et de l’infrastructure informatique est restitué sous la forme de livrables de qualité. Y sont répertoriés :

- l’inventaire de tous les actifs de parc informatique ;

- les forces et les faiblesses du système d’information ;

- les axes d’amélioration réalistes et applicables à moyen terme.

De toute évidence, cette analyse détaillée peut devenir un document de référence offrant une vue d’ensemble du parc informatique dans le cadre d’un plan de réversibilité. Plus précisément, le service informatique, ou le dirigeant peut s’y référer :

- Dans leur sensibilisation à la sécurité des réseaux et des données ;

- Dans la mise en place des bonnes pratiques avec des procédures éprouvées ;

- Dans les procédures de dépannage et de maintenance informatique.

Exploiter les données issues de l’audit informatique pour les PME

À la fin de l’audit SI, chaque membre de l’équipe et chaque département de l’entreprise peuvent exploiter les informations collectées au cours de l’audit.

- Le chef d’entreprise est notamment capable d’y voir un meilleur contrôle des risques informatiques ;

- Le directeur financier y trouve un levier pour rationaliser voire réduire les coûts à tous les niveaux ;

- Quant au responsable informatique, il perçoit les évolutions significatives à mettre en place pour optimiser la qualité des services ;

- Le personnel opérationnel profite ainsi des améliorations et du confort dans l’exécution de leur mission au quotidien.

D’ailleurs, il est important de découvrir quel est le rôle d’un MSP dans la transformation digitale des PME.

En conclusion, étant donné la complexité d’un audit informatique, seul un prestataire externe expert dans le domaine des nouvelles technologies est habilité à réaliser cet audit informatique.

Infiny Link est reconnu pour son expertise dans les audits informatiques (parc et infrastructure) des PME et des ETI. Depuis plus de 15 ans, nos équipes d’experts conseillent dirigeants, DSI et RSSI dans leurs projets IT. Notre principale mission vise à concrétiser la maîtrise et la réduction des coûts d’exploitation ou à orienter ces entreprises vers des solutions technologiques adaptées à leur secteur d’activité.

Infiny Link, société spécialisée dans la sécurité informatique accompagne les entreprises PME situées principalement sur Paris et dans les régions des Yvelines (Versailles, Rambouillet, Vélizy…), l’Essonne (Les Ulis, Evry, Massy..), les Hauts de Seine ( Boulogne-Billancourt, Nanterre, Colombes, Rueil Malmaison..) pour sécuriser le système d’information de votre entreprise.

Conseil et accompagnement : bien choisir son auditeur

Réaliser l’Audit informatique en interne fait partie des possibilités qui s’offrent à vous. Cette option risque cependant de vous exposer à deux obstacles majeurs, à savoir le temps et l’objectivité.

Si vous choisissez de confier l’audit à vos collaborateurs, vous devez vous assurer qu’ils ont suffisamment de temps puisque le contrôle technique doit se faire d’une manière minutieuse. Le souci est qu’ils ont souvent des missions qui leur sont déjà confiées et qui ne leur permettent pas d’effectuer convenablement l’audit.

De plus, l’objectivité constitue l’une des clés essentielles pour obtenir un bon diagnostic. Autrement dit, l’expert doit être neutre pour que le résultat de l’analyse ne soit pas influencé par un quelconque environnement interne de l’entreprise.

Ainsi, pour garantir la réussite de votre audit informatique, pensez à faire appel à un expert comme Infiny Link. En plus de notre neutralité, nous garantissons une démarche reposant sur trois axes essentiels pour établir le diagnostic : l’axe technique, l’axe humain et l’axe organisationnel. Outre cela, nous opérons dans le domaine de l’Audit IT depuis 2005, une longue expérience qui nous a permis de travailler efficacement pour le compte de nombreux professionnels. Pour bénéficier de nos prestations, veuillez nous contacter via le formulaire de contact en ligne ou par téléphone.

Vous souhaitez faire réaliser un audit informatique à un prestataire expert et qualifié, Contactez-nous au 0 811 09 41 11 ou via notre formulaire en ligne.

Références

[1] Active directory

[2] Plus de 13 milliards de fichiers hackés en vente sur le dark web